Microsoftが独自のAIツールであるSecurity Copilotを活用した新たな分析手法で、GRUB2・U-Boot・bareboxなどのオープンソースのブートローダーに新たな脆弱(ぜいじゃく)性を発見したと報告しています。この取り組みは、セキュリティ分野でのAI活用の一環で、特にファームウェアやブートローダーのような、通常のセキュリティスキャンでは見落とされがちな低レベルソフトウェアの分析に焦点を当てています。

Analyzing open-source bootloaders: Finding vulnerabilities faster with AI | Microsoft Security Blog

https://www.microsoft.com/en-us/security/blog/2025/03/31/analyzing-open-source-bootloaders-finding-vulnerabilities-faster-with-ai/

Microsoft uses AI to find flaws in GRUB2, U-Boot, Barebox bootloaders

https://www.bleepingcomputer.com/news/security/microsoft-uses-ai-to-find-flaws-in-grub2-u-boot-barebox-bootloaders/

Micorsoftは、オープンソースのブートローダーであるGRUB2、U-Boot、Bareboxにおいて、これまで未発見だった脆弱性を特定したと述べています。発見された脆弱性20件が以下。

| 脆弱性 | ||

|---|---|---|

| GRUB2 | CVE-2024-56737 | HFSのstrcpyによるバッファオーバーフロー |

| CVE-2024-56738 | 定数時間で動作しない暗号比較によるサイドチャネル攻撃 | |

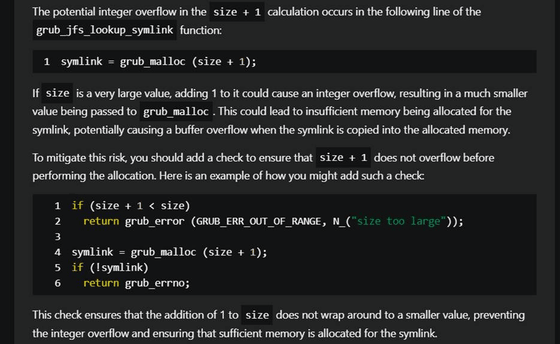

| CVE-2025-0677 | UFSのシンボリックリンク処理での整数オーバーフロー | |

| CVE-2025-0678 | Squash4の読み取りでのバッファオーバーフロー | |

| CVE-2025-0684 | ReiserFSのシンボリックリンク処理でのオーバーフロー | |

| CVE-2025-0685 | JFSのシンボリックリンク処理でのオーバーフロー | |

| CVE-2025-0686 | RomFSのシンボリックリンク処理でのオーバーフロー | |

| CVE-2025-0689 | UDFブロック処理の範囲外読み取り | |

| CVE-2025-0690 | readコマンドにおける範囲外書き込み | |

| CVE-2025-1118 | dumpコマンドによる任意メモリ読み取り | |

| CVE-2025-1125 | HFS圧縮ファイルオープン時のバッファオーバーフロー | |

| U-Boot | CVE-2025-26726 | SquashFSディレクトリテーブル解析のバッファオーバーフロー |

| CVE-2025-26727 | SquashFS inode解析のバッファオーバーフロー | |

| CVE-2025-26728 | SquashFSネストファイル読み取りのオーバーフロー | |

| CVE-2025-26729 | EroFSシンボリックリンク処理のバッファオーバーフロー | |

| Barebox | CVE-2025-26721 | ファイル作成時のストレージにおけるバッファオーバーフロー |

| CVE-2025-26722 | SquashFSのシンボリックリンク解決時のオーバーフロー | |

| CVE-2025-26723 | EXT4のシンボリックリンク解決時のオーバーフロー | |

| CVE-2025-26724 | CramFSのシンボリックリンク解決時のオーバーフロー | |

| CVE-2025-26725 | JFFS2のディレクトリエントリ解析時のバッファオーバーフロー | |

特にGRUB2では、ファイルシステムパーサーにおける整数オーバーフローやバッファオーバーフロー、コマンド処理の欠陥、暗号比較におけるサイドチャネル攻撃の可能性など、11件の脆弱性が明らかになりました。

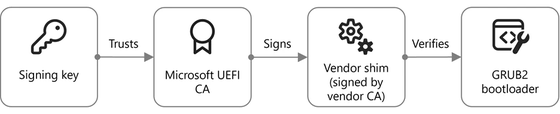

また、U-BootとBareboxでは、SquashFS、EXT4、CramFS、JFFS2といったファイルシステムやシンボリックリンクの解析時に生じるバッファオーバーフローが発見されました。これらの脆弱性は、物理的なアクセスが必要とされるものの、特定の条件下でUEFIセキュアブートを回避し、任意のコードを実行されるリスクがあります。

Micorsoftはこれらの脆弱性を発見するために、CodeQLなどの静的コード解析ツールやGRUB2エミュレーターを用いたファジング、手動でのコード解析、そして独自のAIツールであるSecurity Copilotを組み合わせたことを明らかにしました。Microsoftは「Security Copilotは、ネットワーク、ファイルシステム、暗号署名といった領域における潜在的な脆弱性を特定するのに有効であることが示された」と論じています。

なお、報告された脆弱性は、オープンソースコミュニティと連携して報告され、修正が進められているとのこと。Microsoftは、ユーザーや開発者に対して、関連するセキュリティアップデートを適用し、システムの安全性を確保することを推奨しています。

この記事のタイトルとURLをコピーする

・関連記事

「Microsoft Copilot for Security」の一般提供が2024年4月1日にスタート、利用価格は計算ユニット1つごとに1時間4ドル – GIGAZINE

GoogleのAI「Gemini」をホワイトハッカーがハッキングし隠された情報を発見することに成功 – GIGAZINE

中国が開発したAIサイバー攻撃ツールが発見される、IoT機器の詳細な位置やIPアドレスを収集して脆弱なデバイスを探し当てる – GIGAZINE

GoogleのAI「Gemini」の長期メモリーをハッキングする間接プロンプトインジェクション攻撃の存在が明らかに – GIGAZINE

ソース元はコチラ

この記事は役に立ちましたか?

もし参考になりましたら、下記のボタンで教えてください。