Windows標準搭載のウェブブラウザであるMicrosoft Edgeが、保存されたパスワードをメモリ上に平文で保持していることを、サイバーセキュリティ研究者が発見・指摘しています。

Researcher Finds Microsoft Edge Stored Passwords Load in Plaintext | PCMag

https://www.pcmag.com/news/researcher-finds-microsoft-edge-stored-passwords-load-in-plaintext

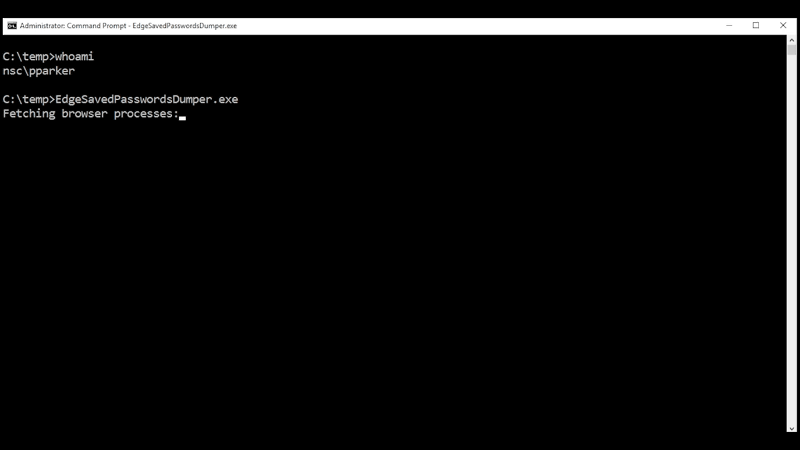

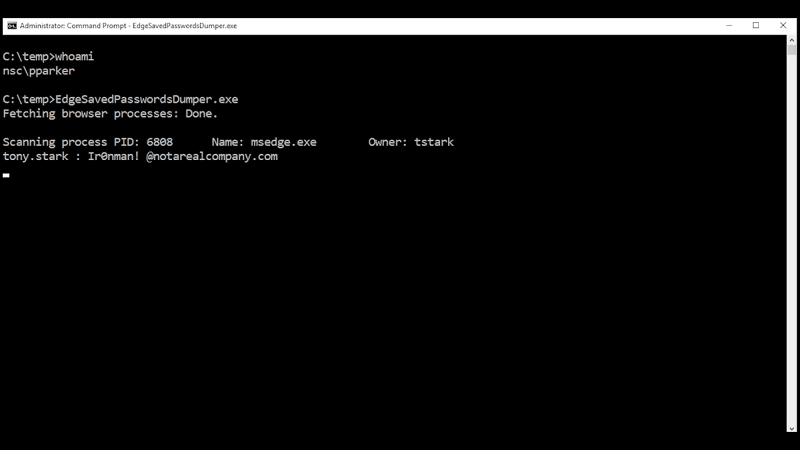

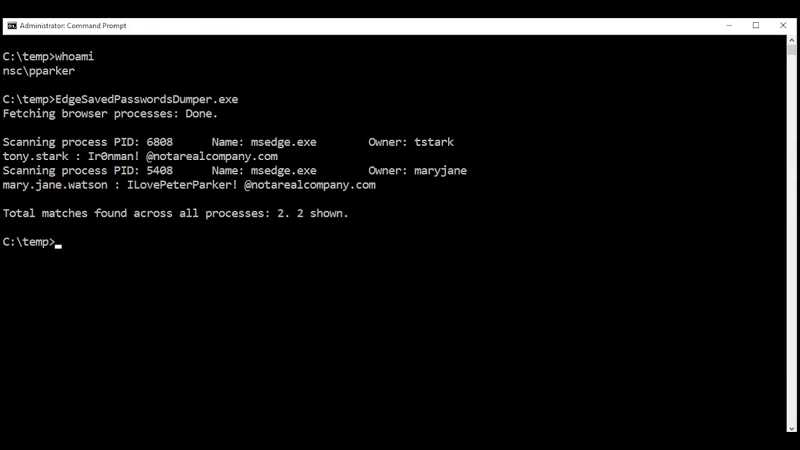

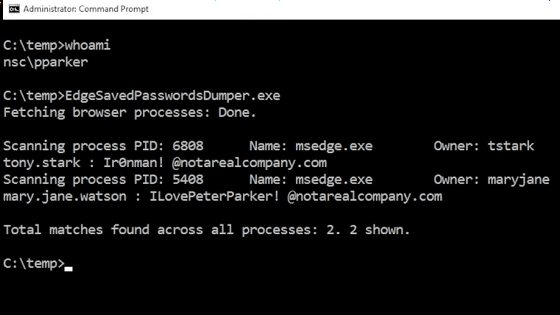

指摘はノルウェーの研究者、トム・ヨラン・ソンステビセター・ロニング氏によるもの。ロニング氏が示した実証映像は以下のような感じです。

Microsoft Edge loads all your saved passwords into memory in cleartext — even when you’re not using them. pic.twitter.com/ci0ZLEYFLB

— Tom Jøran Sønstebyseter Rønning (@L1v1ng0ffTh3L4N) May 4, 2026

ロニング氏が自作の「EdgeSavedPasswordDumper.exe」を起動。

数秒待つと、tstarkさんが保存しているパスワードが表示されました。

さらにmaryjaneさんのパスワードも。これは攻撃者が管理者権限を持つアカウントを侵害し、ログオン済みの2つのアカウントで保存されている認証情報を閲覧できることを示したものです。

ロニング氏によると、Microsoft Edgeは起動時に保存されているすべての認証情報を復号しプロセスメモリに常駐させるとのこと。認証情報を用いるサイトに1度もアクセスしなくてもこの状態になるそうです。

When you save passwords in Edge, the browser decrypts every credential at startup and keeps them resident in process memory. This happens even if you never visit a site that uses those credentials.

— Tom Jøran Sønstebyseter Rønning (@L1v1ng0ffTh3L4N) May 4, 2026

Edgeのパスワードマネージャーは、パスワードを表示するにあたって再認証を求めますが、実際にはブラウザプロセスは平文ですでにパスワードを保持している状態です。

At the same time, Edge requires you to re‑authenticate before showing those same passwords in the Password Manager UI — yet the browser process already has them all in plaintext.

— Tom Jøran Sønstebyseter Rønning (@L1v1ng0ffTh3L4N) May 4, 2026

EdgeはChromeと同じくChromiumベースのブラウザですが、今回の問題はChromiumベースのブラウザの中でEdgeだけで確認されており、Chromeは攻撃者がプロセスメモリを読み取るだけでパスワードを抽出できるような設計にはなっていないとのこと。

Edge is the only Chromium‑based browser I’ve tested that behaves this way. By contrast, Chrome uses a design that makes it far harder for attackers to extract saved passwords by simply reading process memory.

— Tom Jøran Sønstebyseter Rønning (@L1v1ng0ffTh3L4N) May 4, 2026

なお、Microsoftはロニング氏が指摘したようなシナリオでデータにアクセスするには、PCがすでに侵害されている必要があると反論しています。

この記事のタイトルとURLをコピーする

・関連記事

6万人以上ものスパイウェアユーザーの情報をSQLインジェクションで読み取ることに成功したという報告 – GIGAZINE

この記事は役に立ちましたか?

もし参考になりましたら、下記のボタンで教えてください。