Windowsのメモ帳アプリに、リモートでコードが実行される脆弱(ぜいじゃく)性があることが分かりました。Microsoftはこの脆弱性の深刻度を「重要」に設定して公表しています。

CVE-2026-20841 – セキュリティ更新プログラム ガイド – Microsoft – Windows Notepad アプリのリモートでコードが実行される脆弱性

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2026-20841

Thanks to Microsoft adding all those extra features to Notepad, it now unfortunately sports one more: An exploitation vulnerability with a high security rating | PC Gamer

https://www.pcgamer.com/software/windows/thanks-to-microsoft-adding-all-those-extra-features-to-notepad-it-now-unfortunately-sports-one-more-an-exploitation-vulnerability-with-a-high-security-rating/

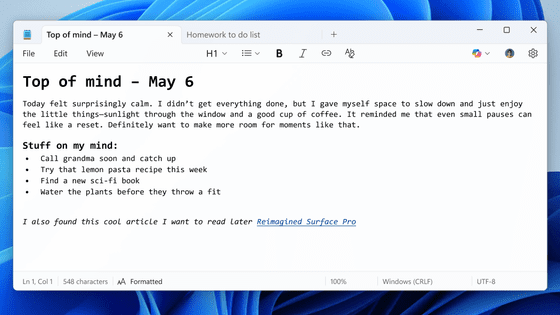

メモ帳の脆弱性を悪用すると、攻撃者はユーザーを誘導してメモ帳で開いたMarkdownファイル内のリンクをクリックさせ、アプリケーションに未検証のプロトコルを起動させ、リモートファイルを読み込んで実行させることができます。

これにより攻撃者はデータを収集したり、コンピューター上でその他の悪意ある処理を行ったりできるようになります。ユーザーが管理者権限を持っている場合、攻撃者も同じ権限を得ることになります。

Microsoftはこの問題を「CVE-2026-20841」として公開しており、共通脆弱性評価システム(CVSS)の基本スコアは8.8、時間経過スコアは7.7で、「高」レベルのセキュリティ問題と評価されています。修正パッチはすでに完成しており、2026年2月のWindows Updateを施すことで修正を適用できます。

この種の脆弱性で攻撃者がリモートアクセスするには、コンピューターがネットワークに接続されている必要があり、さらにユーザーがMarkdownファイルを開いてその中のリンクをクリックした場合にのみ発動します。そのため、出所を確認できないファイルはダウンロードせず、正体不明のリンクは決してクリックしないことが大切です。

メモ帳におけるMarkdownのサポートは2025年に始まりました。テクノロジー系メディアのPC Gamerは「この問題の単純さを考えると、Microsoftはメモ帳の機能拡張をやみくもに進める前に、その可能性をすでに想定しておくべきだったのではないかと思われます」と批判しました。

ついにWindows 11のメモ帳が書式設定とMarkdown形式のサポートを開始、設定で純粋なメモ帳に戻すことも可能 – GIGAZINE

この記事のタイトルとURLをコピーする

ソース元はコチラ

この記事は役に立ちましたか?

もし参考になりましたら、下記のボタンで教えてください。