ほぼすべての主要なLinuxディストリビューションでローカルユーザーがroot権限を取得可能な脆弱(ぜいじゃく)性「Dirty Frag」が報告されました。セキュリティ専門家によると攻撃の成功率は極めて高く、また、攻撃に失敗してもカーネルパニックを引き起こさないため危険性も高いとのことです。

GitHub – V4bel/dirtyfrag · GitHub

https://github.com/V4bel/dirtyfrag

oss-security – Dirty Frag: Universal Linux LPE

https://www.openwall.com/lists/oss-security/2026/05/07/8

Linux Kernel Dirty Frag LPE Exploit Enables Root Access Across Major Distributions

https://thehackernews.com/2026/05/linux-kernel-dirty-frag-lpe-exploit.html

💥 Introducing “Dirty Frag”

A universal Linux LPE chaining two vulns in xfrm-ESP and RxRPC. A successor class to Dirty Pipe & Copy Fail.

No race, no panic on failure, fully deterministic. ~9 years latent.

Ubuntu / RHEL / Fedora / openSUSE / CentOS / AlmaLinux, and more.Even… pic.twitter.com/2pfLnD77zy

— V4bel (@v4bel) May 7, 2026

🚨 Linux用户注意升级

Linux系统最新可获取root权限的Dirty Frag 漏洞完整细节与利用代码披露。

该漏洞允许任何本地低权限用户在几乎所有主流 Linux 发行版上直接获取 root 权限。这是一项确定性的逻辑漏洞,攻击者无需依赖复杂的竞态条件,攻击成功率极高且不会导致内核崩溃,危险性极大。 https://t.co/Y8087NXf96— 23pds (山哥) (@im23pds) May 8, 2026

Linuxで新たな権限昇格脆弱性「Dirty Frag」が公開、複数の欠陥を組み合わせることで主要ディストリビューションでroot権限奪取が可能と判明した。現時点でパッチは存在せず、広範な影響が懸念されている

この脆弱性はHyunwoo…

— yousukezan (@yousukezan) May 7, 2026

「Dirty Frag」は、xfrm-ESPとRxRPCに存在する脆弱性を組み合わせることでroot権限を取得できる攻撃手法です。セキュリティ研究者のキム・ヒョヌ(@V4bel)氏は、2022年3月に公表された「Dirty Pipe」や2026年4月に公表された「Copy Fail」の後継クラスと表現しています。

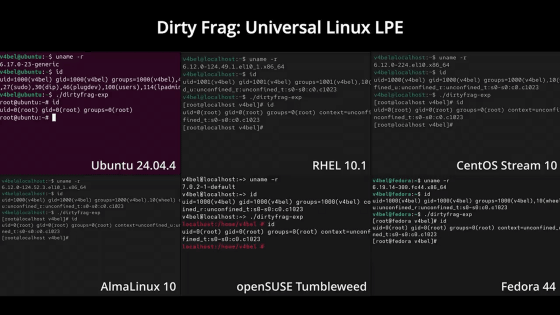

対象となるLinuxディストリビューションとしてはUbuntu 24.04.4、RHEL 10.1、openSUSE Tumbleweed、CentOS Stream 10、AlmaLinux 10、Fedora 44と、主要なものがすべて挙げられています。

先行する「Copy Fail」は、カーネルの「algif_aead」モジュールの無効化によって軽減させる対策がありましたが、「Dirty Frag」はalgif_aeadモジュールが有効か無効かにかかわらず悪用される可能性があります。

このため、パッチが利用可能になるまで「esp4」「esp6」「rxrpc」の各モジュールをブロックしてロードできないようにすることが推奨されています。また、攻撃を受けた可能性がある場合はページキャッシュが汚染されているため破棄する必要があるとのこと。

なお、キム氏によると、各ディストリビューションが対応を調整する前に責任ある開示の公開禁止が破られたため、「Dirty Frag」を構成する2つの脆弱性に対するCVE識別子の割当は行われていないとのこと。

セキュリティを最優先に掲げるAlmaLinuxは、脆弱性が深刻であることと悪用が極めて容易であることを考慮し、CentOS StreamとRHELのアップデートに先駆けてパッチ適用済みカーネルを構築。testingリポジトリに提供し、コミュニティによる検証が済み次第、本番リポジトリにリリース予定となっています。

AlmaLinux OS – Forever-Free Enterprise-Grade Operating System

https://almalinux.org/ja/blog/2026-05-07-dirty-frag/

この記事のタイトルとURLをコピーする

この記事は役に立ちましたか?

もし参考になりましたら、下記のボタンで教えてください。