企業から外部にデータが漏れるルートとして、これまでは「添付ファイル」「アップロード」「ファイル共有」などが危険視されてきましたが、最新の調査により「ウェブブラウザからコピー&ペーストを介して流出する」という事例が最も多くなっていることがわかりました。

Why The Browser Has Become the Enterprise’s Most Overlooked Endpoint – LayerX

https://layerxsecurity.com/blog/why-the-browser-has-become-the-enterprises-most-overlooked-endpoint/

Copy-paste now exceeds file transfer as top corporate data exfiltration vector | SC Media

https://www.scworld.com/news/copy-paste-now-exceeds-file-transfer-as-top-corporate-data-exfiltration-vector

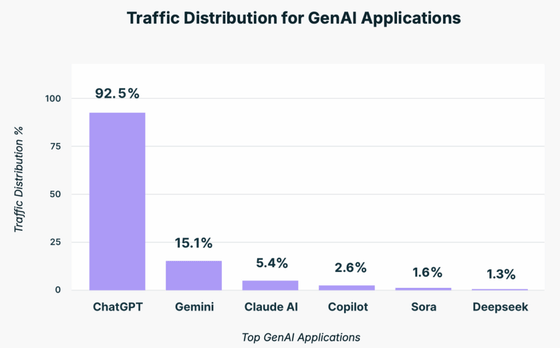

セキュリティ企業・LayerXがまとめた「The 2025 Browser Security Report」によると、調査対象となった企業・組織の全従業員のほとんどが生成AIツールを使用していて、そのうち92.5%はChatGPTを利用していたとのこと。以下、Geminiが15.1%、Claude AIが5.4%、Copilotが2.6%、Soraが1.6%、DeepSeekが1.3%と続いています。

利用者のうち77%はデータをプロンプトに貼り付けていて、アップロードされたファイルの40%に個人識別情報やカード情報が含まれていました。また、82%は企業が用意したアカウントではなく個人アカウントを使用していました。

これまで、企業からのデータ流出というとメールやファイル共有、SaaS(Software as a Service)がほとんどで、「ブラウザからコピペでデータが流出」というのはまったく予想もしていなかったと、LayerXは述べています。データ損失防止(DLP)コントロールの導入は進められているものの、追いつくよりも先にAI利用が広まっているのが現状です。

OpenAIの「ChatGPT Atlas」やPerplexityの「Comet」のようなAI搭載ブラウザの登場も危険性を高めていると、LayerXは指摘しています。

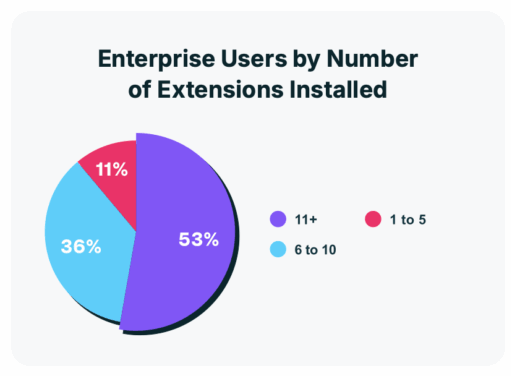

もちろん、AI使用時のコピペだけが危険なわけではなく、個人識別情報・カード情報はインスタントメッセージやSMSなどを経由して流出する事例も多く、また、安全性の担保がしっかりとなされていないブラウザ拡張機能を多くの人が導入していることも、セキュリティリスクを高めているとのこと。拡張機能を少なくとも1つはインストールしているという回答は99%に上り、53%は11個以上インストールしていました。

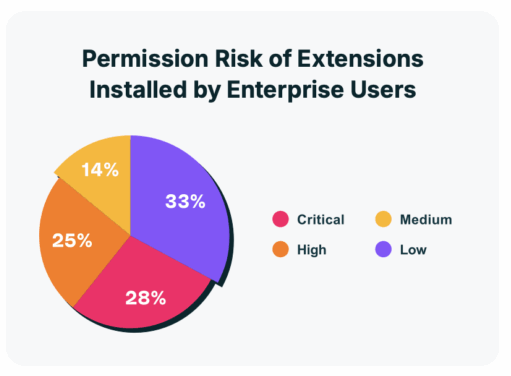

ユーザーが拡張機能に対して、リスクが「極めて高い」または「高い」権限を与えている割合は合計で53%でした。ブラウザの拡張機能は、開発者の54%がGmailなどの無料メールアカウントを通じてしか身元確認ができないほか、拡張機能の51%は1年以上更新されていないなどのリスクがある一方、高い権限を与えるとCookieやトークンなどにアクセスすることができるため、企業・組織による使用状況の監視が極めて重要になると、LayerXは提言しています。

この記事のタイトルとURLをコピーする

元の記事を確認する